|

| ||||||||||||||||||||||||||||

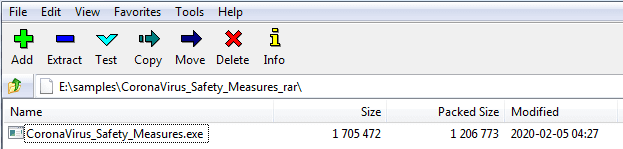

Attaques informatiques liées au Covid-19, bref historiqueAlors que le Coronavirus a déferlé sur la planète et que nous sommes nombreux à être confinés, les cybercriminels tirent profit de la situation pour créer des logiciels malveillants et des cyberattaques qui exploitent notre peur du coronavirus. "Plus que jamais, le public doit être informé et conscient des interactions qu'ils ont en ligne notamment via les liens qu'ils utilisent et les emails qu'ils ouvrent." a déclaré Terry Greer-King, Vice-Président chez SonicWall. "Les cybercriminels tentent de profiter de ces temps difficiles en incitant les utilisateurs à ouvrir des fichiers dangereux, grâce à ce qu'ils considèrent comme des sources de confiance." Les chercheurs du SonicWall Capture Labs analysent en continu les menaces et ont identifié les principales cyberattaques qui exploitent le COVID-19 pour tirer avantage des craintes des utilisateurs. En voici quelques unes : Fichier d'archive malveillant du 5 février 2020Début février, le moteur RTDMI (Real-Time Deep Memory Inspection) a repéré le fichier exécutable CoronaVirus_Safety_Measures.exe envoyé sous forme de pièce jointe dans un email.

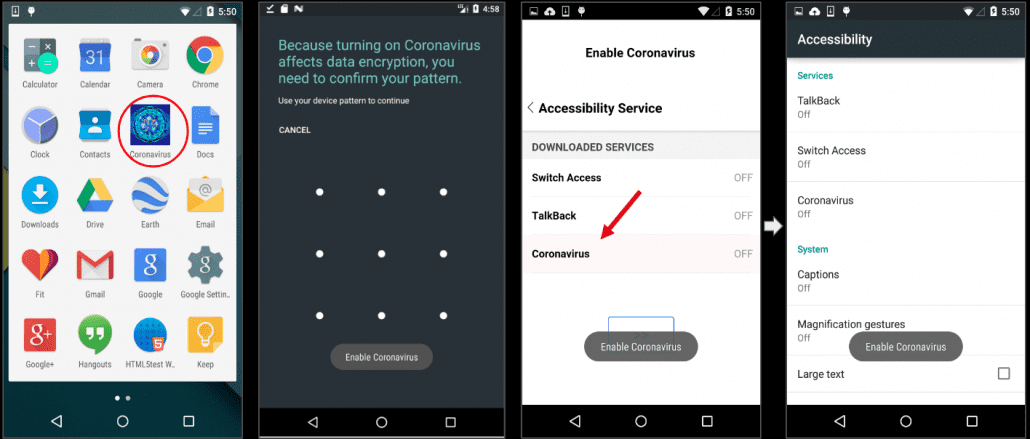

Grâce à l'analyse du fichier, SonicWall l'a identifié comme faisant parti de la famille GOZ InfoStealer détecté pour la première fois par SonicWall RTDMI dès novembre 2019. GOZ InfoStealer permet de voler les données utilisateur des applications, ainsi que les informations système qui sont renvoyées aux malfrats via SMTP (Simple Mail Transfert Protocol). Le code malveillant est constamment mis à jour par l'auteur. Plus de détail dans le billet : Les cybercriminels jouent sur la peur du Covid-19 pour propager un code executable malveillant (Threat Actors Are Misusing Coronavirus Scare To Spread Malicious Executable). RAT Android coronavirus du 26 février 2020SonicWall Capture Labs a identifié un cheval de Troie permettant l'accès à distance (RAT) qui est une apk Android nommée 'coronavirus'. Après installation, le malware demande à la victime de saisir le code PIN de son téléphone et commence à voler des données, tout en demandant à plusieurs reprises l'accès aux services du téléphone.

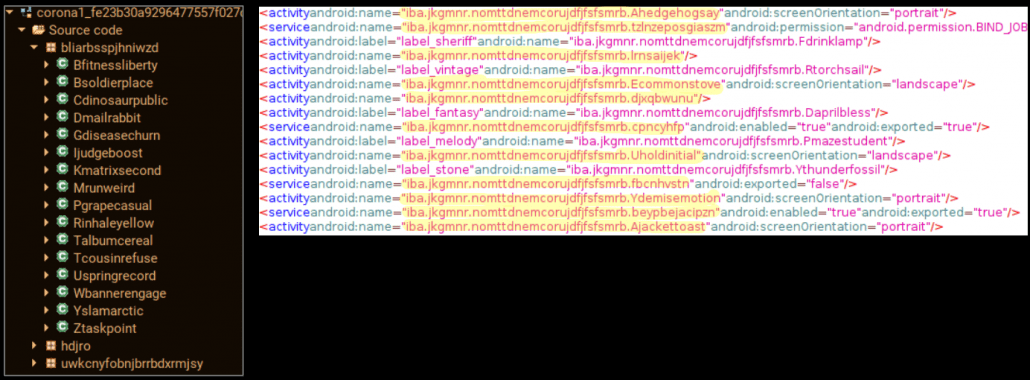

L'analyse détaillée du code (ci-dessous) dévoile qu'un certain codage est utilisé. Les noms de Class semblent aléatoires mais ont une longueur identique.

L'inspection des fichiers Manifest.xml, montre que les activités ne sont pas disponibles dans le code décompilé. Les 'vrais' fichiers seront donc déchiffrés pendant l'exécution du code. C'est un mécanisme connu qui rend difficile pour les outils automatisés d'analyse le code et la détection d'actions malicieuses de l'application. Les détails de cette analyse sont disponibles dans le billet SonicAlert: Android RAT sur le thème du coronavirus à l' affût. SonicWall Capture Labs offre une protection contre ces menaces avec les signatures suivantes :

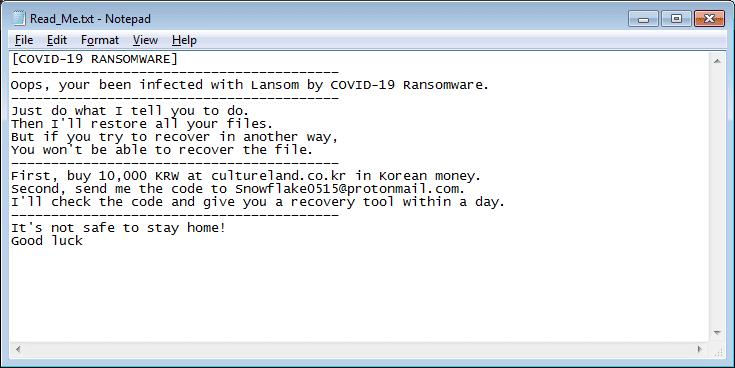

COVID-19 Hoax scareware du 13 mars 2020(COVID-19) , également connu sous le nom de "scareware" (Trouille-ware en français ?). L'exemple prétend être un rançongiciel en affichant une demande de rançon (illustrée ci-dessous). En réalité, il ne crypte aucun fichier.

Il affiche en outre plusieurs messages pour vous faire monter la pression.

Au final c'est un malware bénin qui tente de tirer parti de la peur qu'il inspire pour vous faire payer une rançon. Plus de détail ici : COVID-19 Hoax Scareware.SonicWall vous protège grâce à la signature suivante :

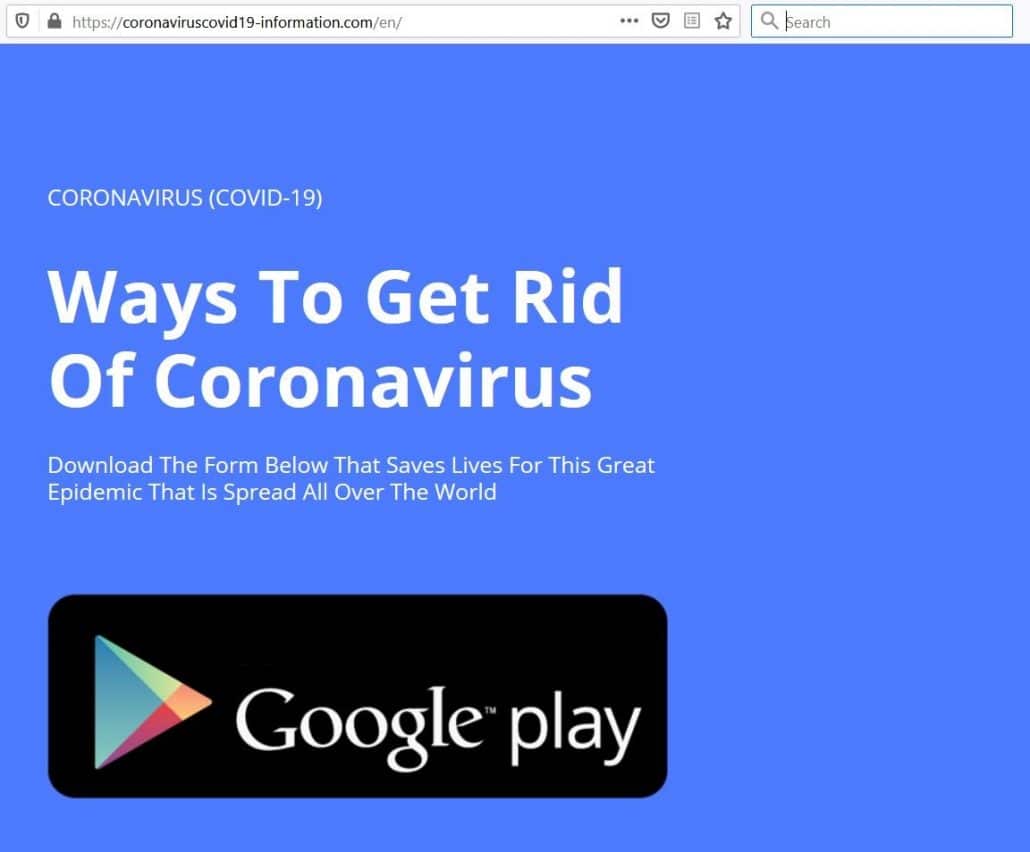

Campagne marketing malveillante propageant Android RAT du 14 mars 2020Les analystes de SonicWall Capture Labs ont découvert et analysé des sites Web de campagne malveillants qui propagent actuellement (au moment de la publication) Android Remote Access Trojan (RAT) appartenant à la même famille découverte en février 2020 (voir ci-dessous). Les cyberattaques passent par la création de sites Web qui diffusent des informations erronées sur le coronavirus (COVID-19), affirmant fournir des moyens de «se débarrasser» du nouveau virus. En fait, ces sites attirent de nouvelles victimes via des liens de téléchargement malicieux. SonicWall a trouvé deux variantes principales de cette stratégie, l'une en anglais et l'autre en turc. Tous deux servent l' apk du nom corona.apk lorsque la victime clique sur l' image Google Play.

Après avoir téléchargé le fichier apk et examiné le code, SonicWall a trouvé une structure similaire à la variante décrite en février. C'est un cheval de Troie permettant l'accès à distance Android (RAT) et qui peut effectuer un certain nombre d'opérations malveillantes, notamment:

Il y a beaucoup de désinformation et de panique autour du coronavirus (COVID-19). SonicWall Capture Labs rappelle qu'aucune application mobile ne peut suivre les infections à coronavirus ou pointer vers un vaccin. Faites donc preuve d'une extrême vigilance. Plus de détail dans le billet SonicAlert Informations erronées liées au coronavirus utilisé pour propager un RAT Android malveillant. SonicWall vous protège des signatures :

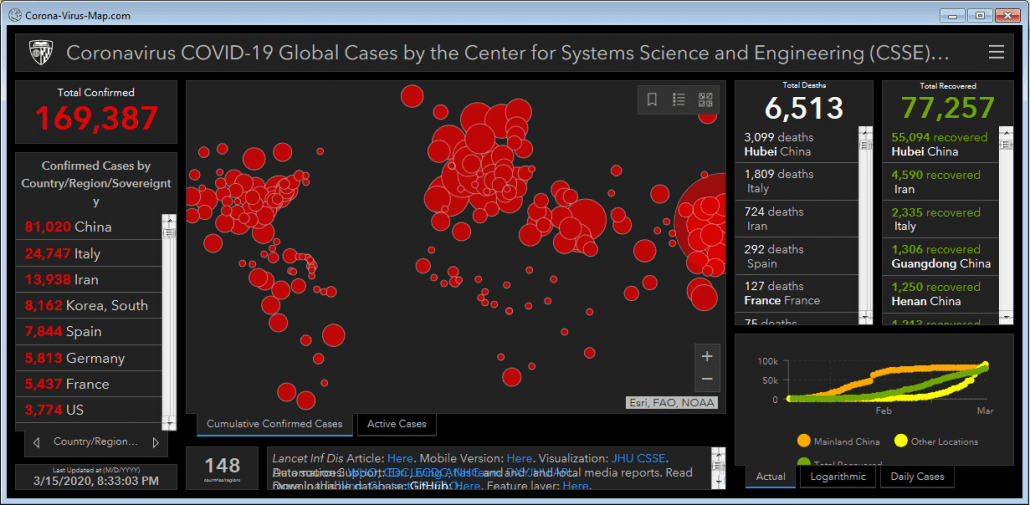

Azorult 12 couches.Rk du 16 mars 2020Nouvelle activité pour le binaire coronavirus Azorult.Rk : les auteurs ont profité de la demande d'information sur la pandémie Covid-19 qui ne fait que s'intensifier. Azorult.Rk se fait passer pour une application permettant un diagnostic, via une capture d'écran d'un outil interactif populaire qui présente le nombre de cas et la localisation du Covid-19. Il est structuré en 12 couches d'informations statistiques et dynamiques ce qui rend complexe le diagnostic des analystes. Ce cas particulier met en exergue la façon dont les auteurs de logiciels malveillants masquent leurs motivations et leurs tactiques.

Après avoir examiné les couches, une à une, SonicWall a découvert que le logiciel malveillant tente de transmettre des statistiques et des informations de la machine ainsi que les noms d'utilisateurs, d'hôte … Les détails de cette analyse sont disponibles dans le billet SonicAlert: Coronavirus, COVID-19 & Azorult.Rk SonicWall Capture Labs offre une protection contre cette menace avec la signature suivante:

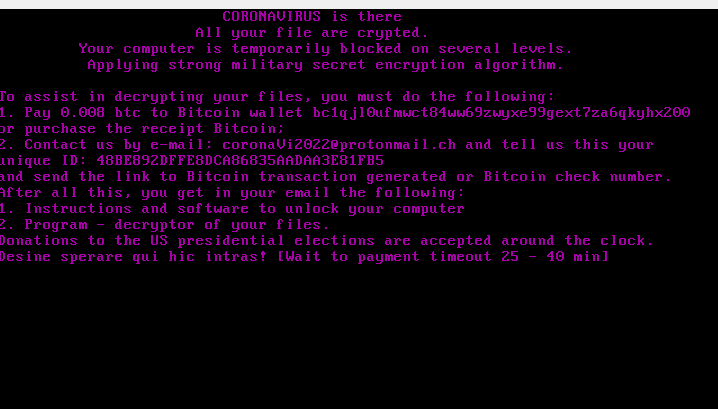

Coronavirus Randomware du 19 mars 2020Les chercheurs de SonicWall Capture Labs ont observé une nouvelle menace de ransomware exploitant la peur des coronavirus. Ce rançongiciel crypte et zippe les fichiers et le renomme 'coronaVi2022@protonmail.ch__(nom de fichier)'. Il modifie ensuite le nom du lecteur en coronavirus et dépose coronavirus.txt dans chaque dossier du système infecté. Après avoir modifié les clés d'enregistrement, il ajoute de nouvelles clés et affiche aux utilisateurs le message de rançon suivant:

Après 20 minutes, il redémarre la machine ciblée et affiche encore une autre demande de rançon.

Des détails supplémentaires sur cette analyse sont disponibles dans le billet SonicAlert: Coronavirus Ransomware. SonicWall Capture Labs offre une protection contre cette menace avec les signatures suivantes:

Ce billet est librement inspiré du blog SonicWall "A Brief History of COVID-19 Related Attacks, Pt.1" par Dmitriy Ayrapetov

Partenaires historiques, avant même la naissance de la marque SonicWall en 1999, NetWalker s'est spécialisée dans la fourniture, la configuration et la gestion des appliances et des services de sécurité SonicWall.

|